Sujet : Phishing et Ingénierie sociale dans les infrastructures réseau

Veille périodique :

La veille technologique, désigne un processus d’observation et d’analyse des évolutions scientifiques et technologiques. Elle s’inscrit dans une démarche de suivi des connaissances et de l’innovation, mobilisée notamment dans des contextes institutionnels, industriels ou de recherche.

Notions clés :

- Phishing : L’hameçonnage (phishing en anglais) est une technique frauduleuse destinée à leurrer l’internaute pour l’inciter à communiquer des données personnelles (comptes d’accès, mots de passe…) et/ou bancaires en se faisant passer pour un tiers de confiance.

Ingénierie sociale : L’ANSSI définit l’ingénierie sociale comme une « manipulation consistant à obtenir un bien ou une information, en exploitant la confiance, l’ignorance ou la crédulité de tierces personnes »

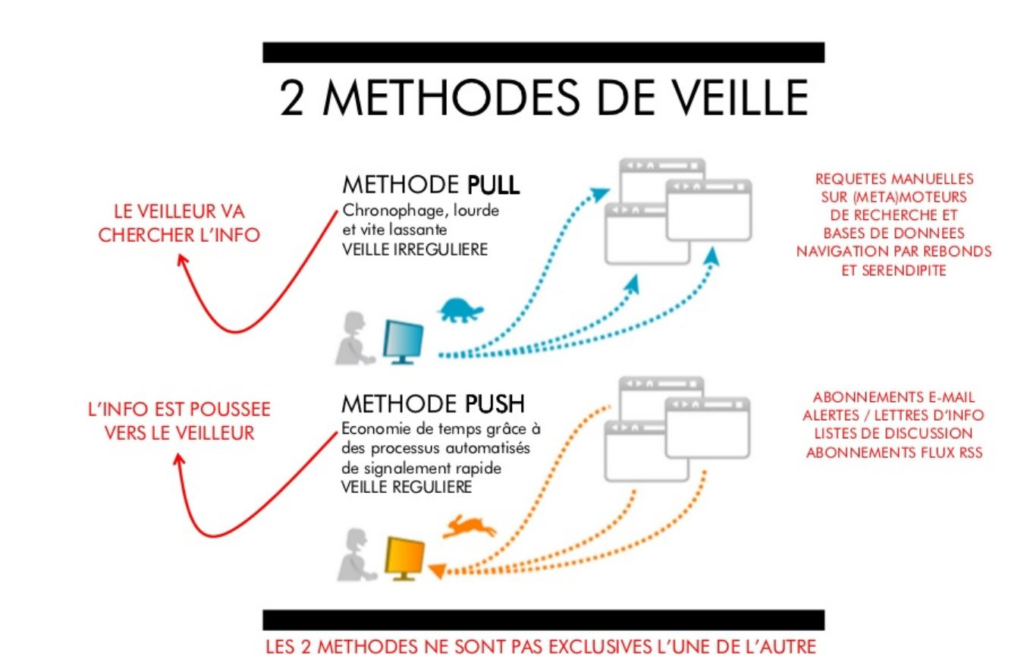

Différentes méthodes à la réalisation de la veille :

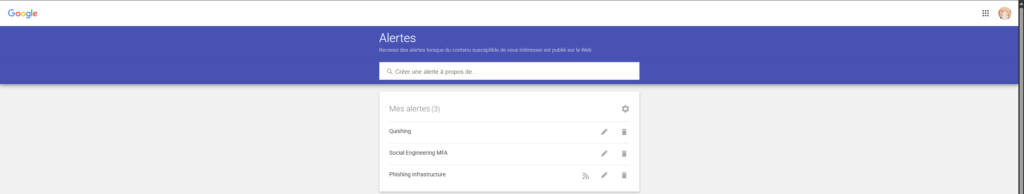

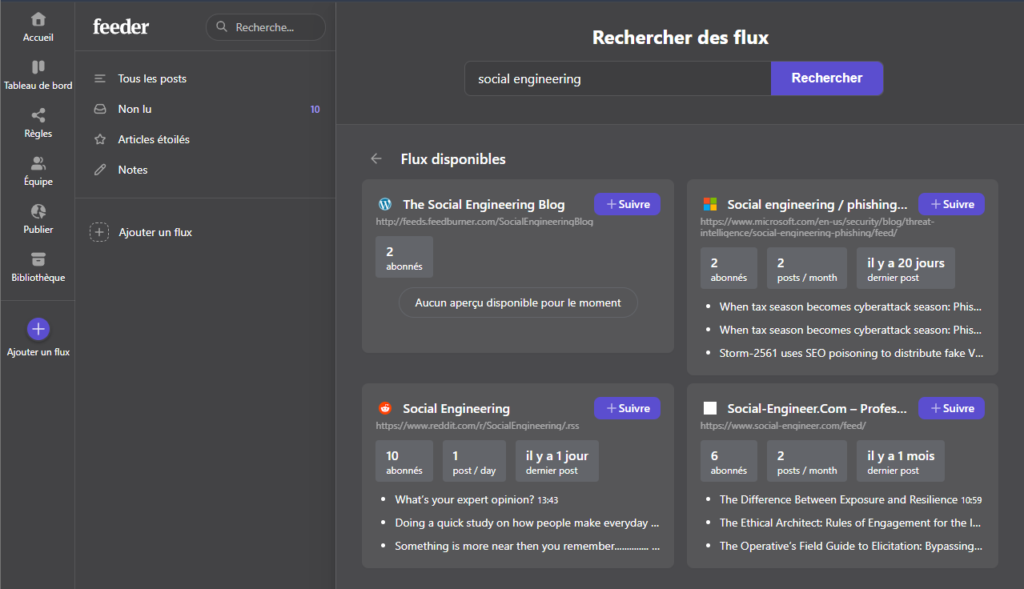

J’ai principalement utilisé la méthode push à l’aide de différents outils, tels que :

- Google Alert

- Feeder

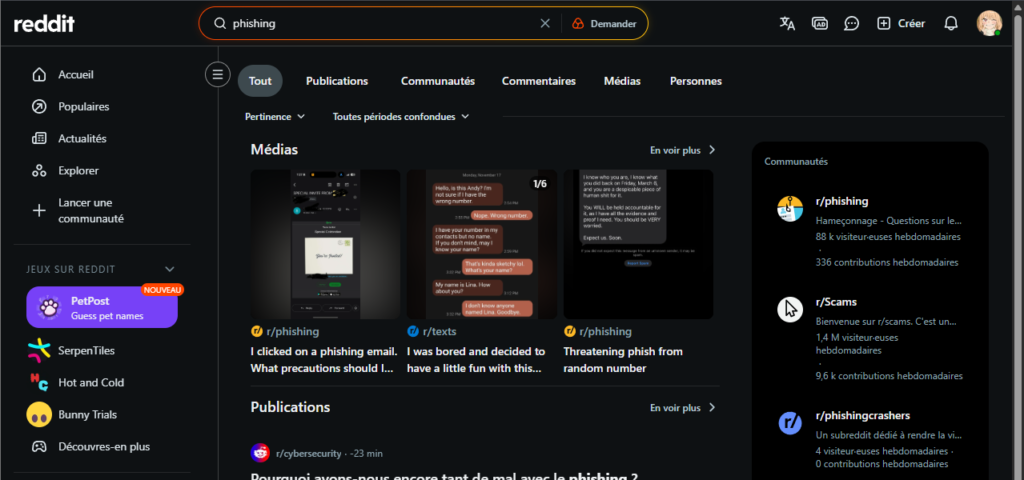

J’ai également utilisé la méthode pull, d’où cette tâche doit être plus minutieuse, je dois rechercher sur internet activement afin de voir s’il y a de la nouveauté à ce sujet.

Pour se protéger contre le phishing et l’ingénierie sociale, une infrastructure réseau doit combiner des outils de détection technique, de prévention proactive et de formation.

FIDO2 défini

FIDO2 (Fast IDentity Online 2) est une norme ouverte pour l’authentification des utilisateurs qui vise à renforcer la façon dont les gens se connectent aux services en ligne afin d’accroître la confiance globale. FIDO2 renforce la sécurité et protège les individus et les organisations contre la cybercriminalité en utilisant des informations d’identification cryptographiques résistantes au phishing pour valider l’identité des utilisateurs.

PassKeys

Microsoft Entra ID

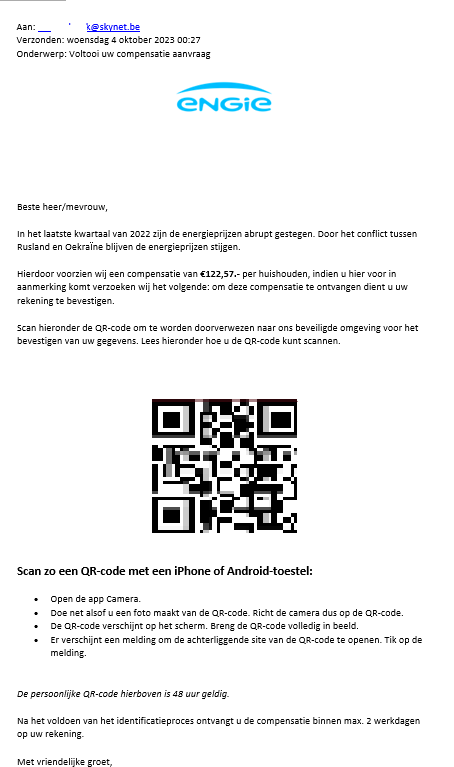

Détection du Quishing : Les solutions modernes analysent désormais les images (QR Codes) dans les mails pour vérifier l’URL cachée derrière.

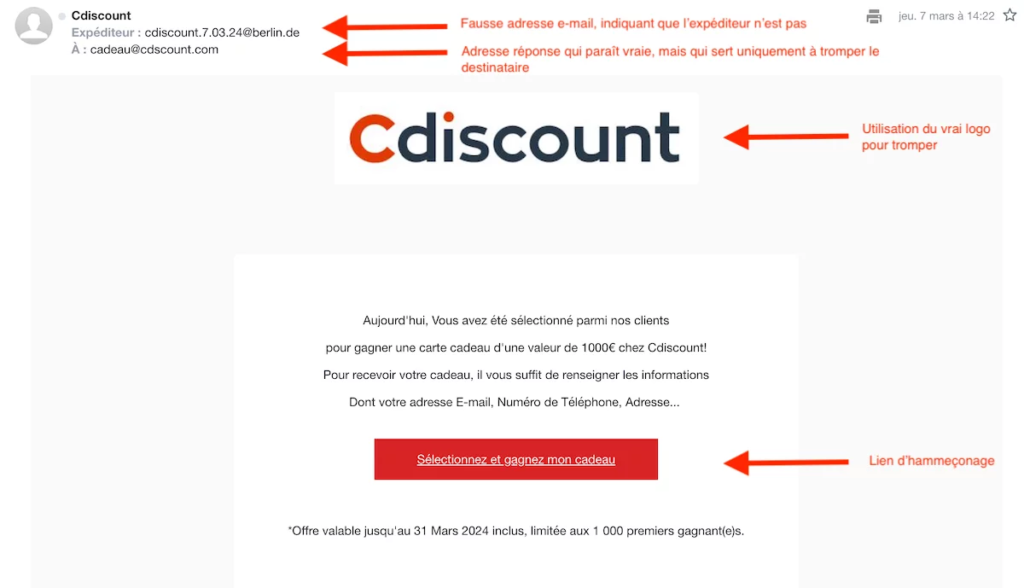

Exemple de d’attaque par phishing :

La méthode classique (le phishing) :

Exemple de Quishing :

Malgré cela, il existe différentes méthodes de phishing, notamment :

- 1. Spear phishing : Le spear phishing consiste à cibler une personne spécifique dans une organisation pour essayer de voler ses identifiants de connexion. L’assaillant recueille souvent d’abord des informations sur la personne avant de commencer l’attaque, telles que son nom, son poste et ses coordonnées.

- 2. Vishing : Le vishing, qui est l’abréviation de « voice phishing », désigne le moment où quelqu’un utilise le téléphone pour tenter de voler des informations. L’assaillant peut se faire passer pour un ami ou un parent de confiance ou pour le représenter.

- 3. phishing HTTPS : Une attaque de phishing HTTPS est réalisée en envoyant à la victime un e-mail avec un lien vers un faux site Web. Le site peut ensuite être utilisé pour tromper la victime en saisissant ses informations privées.

- 4. phishing contextuel : Le phishing contextuel utilise souvent une fenêtre contextuelle sur un problème de sécurité de votre ordinateur ou un autre problème pour vous inciter à cliquer. Vous êtes ensuite invité à télécharger un fichier, qui finit par être un malware, ou à appeler ce qui est censé être un centre de support.

- 5. phishing par trou d’eau : Dans une attaque de phishing par trou d’eau, un hacker trouve un site qu’un groupe d’utilisateurs a tendance à visiter. Ils l’utilisent ensuite pour infecter les ordinateurs des utilisateurs afin de tenter de pénétrer le réseau.

Il existe tout de même beaucoup plus de méthodes de phishing que l’on ne pense.

Conclusion

La mise en place de technologies avancées comme l’authentification multifacteur (MFA) et l’architecture Zero Trust constitue un rempart essentiel pour protéger les infrastructures réseau contre les accès non autorisés. En traitant chaque tentative de connexion comme une menace potentielle, ces outils renforcent considérablement la résilience des systèmes d’information face aux tentatives d’intrusion classiques.

Cependant, la sécurité reste une discipline humaine autant que technique : si les défenses périmétriques se durcissent, l’ingénierie sociale évolue pour cibler directement la psychologie des utilisateurs. À travers des techniques comme le Quishing ou le contournement de session, les cybercriminels exploitent le maillon le plus vulnérable de la chaîne. La cybersécurité doit donc reposer sur un équilibre constant entre des outils technologiques de pointe et une culture de la vigilance ancrée au cœur de l’entreprise.

Lien vers mon wakelet : https://wakelet.com/workspace/ZGS0CGWcU28cDylKy7X6R/collections